Les bugs informatiques, ces anomalies insaisissables qui se nichent au cœur du code, peuvent sembler de prime abord de simples contrariétés. Pourtant, leur portée peut s'étendre bien au-delà, engendrant des conséquences considérables et parfois dévastatrices. Un bug informatique, dans sa définition la plus simple, représente une erreur ou un défaut dans le code d'un logiciel ou d'un système informatique, entraînant un comportement imprévu ou indésirable. Ces imperfections se manifestent sous diverses formes, allant de dysfonctionnements mineurs à des pannes majeures, affectant directement la fiabilité, la sécurité et les performances des systèmes sur lesquels nous comptons.

Origines Multiples des Anomalies Logicielles

Les causes d'un bug informatique sont aussi variées que complexes. Les erreurs de programmation constituent une source fréquente, englobant des fautes de frappe, une syntaxe incorrecte ou une logique défaillante dans le code écrit par les développeurs. Même les plus expérimentés ne sont pas à l'abri d'erreurs occasionnelles. La complexité intrinsèque d'un logiciel est un autre facteur déterminant ; plus un programme est élaboré, avec de nombreux composants interdépendants et des fonctionnalités étendues, plus la probabilité d'introduire des bugs augmente.

La pression temporelle inhérente au développement logiciel rapide peut également jouer un rôle néfaste. Les délais serrés et les contraintes de calendrier incitent parfois les développeurs à prendre des raccourcis ou à négliger des tests rigoureux, ouvrant la porte aux bugs. De plus, des modifications inattendues, qu'il s'agisse de mises à jour logicielles, de changements d'environnement ou d'interactions avec d'autres programmes, peuvent introduire de nouvelles erreurs. Même une petite modification, potentiellement effectuée par un freelance informatique, peut avoir des répercussions imprévues sur l'ensemble du système.

Les Dangers Latents des Bugs Informatiques

Les répercussions des bugs informatiques peuvent être multiples et souvent graves, touchant les utilisateurs, les entreprises et la société dans son ensemble. La perte de données constitue l'une des conséquences les plus redoutées. Les bugs peuvent entraîner la corruption ou la perte de données critiques, qu'il s'agisse d'informations personnelles, de données financières ou de documents essentiels, tels que la charte informatique d'une organisation. De telles pertes peuvent engendrer des préjudices financiers, juridiques et réputationnels considérables.

Les temps d'arrêt système, provoqués par des bugs entraînant des pannes majeures, perturbent les opérations commerciales, réduisent la productivité et se traduisent par des pertes de revenus. Les failles de sécurité représentent une menace particulièrement sérieuse. Certains bugs créent des vulnérabilités exploitables par des pirates informatiques, compromettant les systèmes, volant des données sensibles ou perturbant des services essentiels. Ces brèches peuvent gravement affecter la confidentialité, la sécurité et la confiance des utilisateurs.

Enfin, l'insatisfaction des utilisateurs est une conséquence directe des bugs qui altèrent l'expérience utilisateur, tels que les plantages d'applications, les fonctionnalités défaillantes ou les performances lentes. Cela peut ternir la réputation d'une entreprise et entraîner une érosion de sa clientèle.

Stratégies de Prévention et de Correction des Anomalies

La prévention et la correction des bugs informatiques représentent un défi constant pour les développeurs et les professionnels de l'informatique. Cependant, plusieurs stratégies et meilleures pratiques permettent de minimiser les risques et d'atténuer leurs impacts. Les tests rigoureux, incluant des tests de validation et de non-régression approfondis, sont essentiels pour identifier et corriger les bugs avant le déploiement en production. La correction de bugs, ou "bug fixing", occupe une place prépondérante dans la vie d'un développeur, entre les anomalies remontées durant la phase de développement et la maintenance pure.

Il est indéniable que les bugs se manifestent sous des formes très variées - erreurs système, problèmes fonctionnels, soucis de performance - et peuvent avoir des causes diverses : mauvaise configuration, choix d'algorithmes inadéquats, formats de données erronés, ou prise en compte insuffisante de cas particuliers. Malgré le temps considérable consacré au "bug fixing", ce sujet reste paradoxalement l'un des moins discutés au sein de la communauté des développeurs, comme si évoquer le mot "bug" augmentait le risque de passer la journée à s'en occuper.

La Méthodologie de Résolution de Bugs : Une Approche Structurée

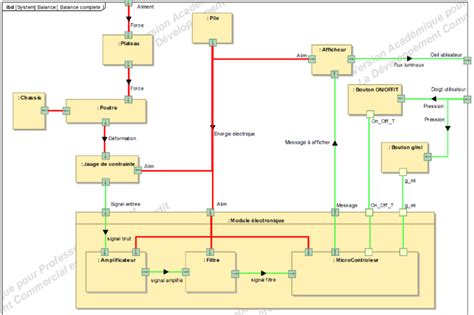

Face à cette réalité, une méthode structurée pour la résolution de bugs s'avère indispensable. Cette démarche se décompose en deux phases principales : l'identification du bug, puis sa correction. La première phase, l'identification, est souvent la plus complexe et la plus cruciale. Une fois le problème clairement défini, la correction s'apparente davantage aux activités de développement classiques, ramenant le développeur en terrain connu. L'enjeu réside donc dans une analyse approfondie du problème.

Un bug se définit comme la différence entre le résultat attendu (idéalement décrit dans les spécifications, ou plus prosaïquement tel que le client l'a imaginé à la machine à café) et le résultat effectivement implémenté dans le produit.

How To Debug

Phase 1 : L'Identification Précise du Bug

L'identification du bug débute par l'observation et la compréhension de ses contours.

Reproductibilité du Bug : La capacité à reproduire un bug de manière fiable est fondamentale. Sans cela, il est impossible de confirmer sa disparition ou de l'analyser plus en détail. En cas de difficulté, il est impératif de recueillir un maximum d'informations sur l'état du système au moment du bug, en s'appuyant sur la personne ayant signalé l'incident et sur les journaux (logs) du système.

Compréhension du Comportement Attendu : Déterminer le comportement attendu du système face à un ensemble de données donné peut parfois s'avérer complexe, nécessitant une fine compréhension du métier concerné. Cette connaissance doit être recherchée dans la documentation, les spécifications, ou auprès d'un chef de produit ou expert fonctionnel. Dans les cas les plus complexes, il est utile de valider ce comportement attendu, car il peut s'avérer que le comportement souhaité n'est pas clair ou que la correction du bug n'est pas aussi prioritaire qu'initialement perçu.

Circonscription du Problème : Une fois le bug observable et le comportement attendu défini, il faut localiser l'origine exacte de l'erreur. Si un message d'erreur explicite peut parfois pointer directement vers la zone problématique, il est souvent nécessaire de procéder par élimination. Cette étape est itérative : on détermine d'abord le module fautif, puis le composant de ce module, jusqu'à identifier la fonction responsable.

Prenons un exemple : pour une application RH, si un bug concerne la récupération des données d'un salarié, on identifiera d'abord le module en charge de cette tâche. Si ce module est composé d'un filtre d'accès, d'une récupération en base de données et d'une mise en forme, on cherchera le coupable parmi ces sous-modules.

Pour déterminer quel composant est fautif, on applique la démarche classique : comprendre ce qu'il est censé faire et observer son comportement. Les techniques couramment utilisées incluent :

- L'utilisation des logs (existants et ajoutés si nécessaire).

- L'ajout de tests unitaires.

- L'utilisation d'un débogueur.

- Le refactoring pour clarifier le code.

- Le remplacement progressif de blocs de code complexes par leur résultat attendu pour les données d'entrée, jusqu'à ce que le problème soit localisé.

Si aucun module individuel ne semble fautif, le problème peut alors relever de l'architecture, soit un défaut de conception majeur, soit, plus classiquement, un souci d'interface entre deux modules (l'un s'attendant à un format de données différent de celui émis par l'autre).

Audit du Code Environnant : Une fois l'origine du bug bien définie, il est crucial d'auditer le code environnant. Cette étape a un double objectif : identifier d'autres erreurs connexes ayant la même cause et s'assurer que la correction ne provoquera pas de dégâts collatéraux.

Phase 2 : La Correction du Bug

L'identification de la cause du bug étant faite, et le code environnant analysé, vient le moment de la correction. Bien que le problème puisse parfois nécessiter une refonte d'envergure, dans la grande majorité des cas, il s'agit d'une correction d'ampleur modeste.

Ajout de Tests : Il est illusoire de penser pouvoir couvrir tous les cas d'usage avec des tests. Cependant, l'objectif est de couvrir les scénarios à forte valeur ajoutée pour l'utilisateur et ceux susceptibles de poser problème. Si un utilisateur a signalé un bug, cela signifie que le cas avait de la valeur pour lui et qu'il est susceptible de provoquer des dysfonctionnements. Les tests ajoutés devraient couvrir le use-case global, les modules, et les cas collatéraux identifiés lors de l'étape d'audit. Il est également judicieux d'ajouter des tests pour les cas qui fonctionnent correctement mais qui pourraient être affectés par la correction.

Exécution des Tests : En tant que développeurs, l'exécution des tests est une étape incontournable pour valider la correction.

Nettoyage du Code (Refactoring) : L'étape de correction est une opportunité idéale pour améliorer la qualité du code. Si le code était limpide dès le départ, le bug aurait pu être évité. Profiter de cette phase pour refactoriser le code permet de graver sa compréhension et d'améliorer sa lisibilité. Le refactoring peut d'ailleurs commencer dès l'étape d'identification pour faciliter la compréhension du code existant.

Il est frappant de constater que la description de la correction d'un bug ressemble étrangement aux bonnes pratiques de développement habituelles, telles que le Test-Driven Development (TDD) et le refactoring. C'est logique, car la phase de correction de bug est souvent un moment propice à l'application de ces principes : les délais sont généralement moins contraignants, et il est plus difficile de demander à un développeur de faire des compromis sur la qualité lorsqu'il s'agit de résoudre un problème existant.

Origines Historiques et Naturelles des Bugs

Le terme "bug", signifiant insecte en anglais, a été popularisé dans le jargon des ingénieurs pour décrire les problèmes rencontrés dans les systèmes mécaniques, une utilisation datant d'avant les années 1870. Bien que souvent attribuée à tort à Grace Hopper, l'origine précise de l'utilisation du terme dans le contexte informatique reste sujette à débat. Frederick Brooks, dans son ouvrage de 1987, souligne que la présence de bugs dans les logiciels n'est pas un accident, mais découle de la nature même des logiciels : immatériels, modifiables sans matière première, et soumis à une évolution rapide du marché informatique.

Les ordinateurs figurent parmi les produits les plus complexes conçus par l'homme, et les logiciels, encore plus complexes, présentent une multiplicité d'états. Contrairement à une automobile où les pièces sont souvent similaires, aucun composant d'un logiciel ne se ressemble intrinsèquement. La conformité à de nombreuses normes, particulièrement dans des domaines comme les télécommunications, accroît encore cette complexité.

Typologies de Bugs et Leurs Manifestations

Les bugs peuvent amener les logiciels à tenter des opérations impossibles (exceptions), telles que la division par zéro ou la recherche d'informations inexistantes. Parmi les dysfonctionnements courants, on trouve :

- L'écran bleu de la mort : Nom populaire donné au message d'arrêt des systèmes d'exploitation Microsoft Windows, survenant lors d'une exception critique.

- La fuite de mémoire : Un bug où la quantité de mémoire utilisée par un logiciel augmente continuellement sans être libérée.

- L'erreur de segmentation : Un dysfonctionnement où un logiciel tente de lire ou écrire dans un emplacement mémoire non autorisé ou inexistant, souvent lié à des manipulations incorrectes de pointeurs.

- Le dépassement d'entier : Un bug survenant lors d'opérations mathématiques dont le résultat dépasse la valeur maximale autorisée pour un type de données entier.

- Le dépassement de tampon (Buffer Overflow) : Un bug où un logiciel écrit des données au-delà des limites d'un emplacement mémoire désigné (tampon), écrasant potentiellement d'autres données et entraînant une exécution erratique. C'est une faille de sécurité courante, souvent exploitée par les pirates.

- Le dépassement de pile (Stack Overflow) : Similaire au dépassement de tampon, mais concernant la pile d'exécution, une structure de données utilisée pour gérer les appels de fonctions.

- L'interblocage (Deadlock) : Un dysfonctionnement où plusieurs processus s'attendent mutuellement pour libérer des ressources, bloquant ainsi l'ensemble du système.

La complexité du code rend la localisation des bugs particulièrement difficile, surtout lorsqu'ils dépendent de combinaisons de conditions imprévues. L'exécution pas-à-pas d'un logiciel avec un débogueur peut même, dans certains cas, modifier le comportement du bug (Heisenbug) en raison de la différence de vitesse d'exécution.

Mesures Préventives et Stratégies de Débogage

Les bugs résultent d'erreurs humaines lors des phases de spécification, conception, programmation et test. Les tests logiciels constituent la première ligne de défense. Le débogage est l'activité visant à diagnostiquer et corriger ces erreurs. Lors du débogage en ligne, l'ingénieur exécute le logiciel pas à pas, effectuant des vérifications à chaque étape pour décider d'une correction et de sa priorité.

De nombreux langages de programmation intègrent des mécanismes de vérification des dysfonctionnements, souvent ajoutés automatiquement lors de la compilation. Les tests logiciels, répétés à mesure de l'avancement du développement, visent à valider les corrections et à détecter les bugs de régression (nouveaux bugs apparus suite à une correction). L'automatisation des tests est une pratique courante, où des logiciels simulent l'action de l'utilisateur.

Les tests unitaires se concentrent sur des fonctions isolées, tandis que les tests d'intégration vérifient la cohérence d'ensembles de fonctions. La preuve formelle, une démonstration mathématique du fonctionnement correct d'un programme dans tous les cas, représente une mesure préventive plus rigoureuse mais aussi plus complexe et coûteuse. Des méthodes comme la notation Z ou la Méthode B sont utilisées dans des domaines critiques (aéronautique, transports) pour garantir la fiabilité logicielle, malgré leur complexité et leur coût élevé.

Le système de suivi des bugs (bug tracking system) est un outil essentiel pour coordonner les travaux de débogage, consigner les dysfonctionnements, leurs causes et les actions correctives entreprises. Le débogueur, quant à lui, permet d'analyser l'état d'exécution d'un logiciel à un instant T, y compris après un crash (débogage post-mortem). Une version logicielle représente l'état d'un logiciel à une date donnée, tandis qu'un correctif (patch) regroupe les modifications apportées pour résoudre un ou plusieurs défauts.

L'échec du vol inaugural de la fusée Ariane 5 en 1996, causé par un dépassement d'entier dans un appareil d'avionique, illustre les conséquences dramatiques d'un bug, même dans des systèmes réputés fiables. Le bug de l'an 2000, également connu sous le nom de bug du millénaire, a mobilisé d'énormes ressources pour anticiper les dysfonctionnements liés à la manipulation des dates après le 31 décembre 1999. Plus récemment, des erreurs informatiques ont pu entraîner des conséquences graves, comme la déclaration erronée de décès de patients.

Principes Fondamentaux pour Minimiser les Bugs

Pour limiter l'apparition et l'impact des bugs, plusieurs principes sont à observer :

- Règles de programmation : L'uniformité du style d'écriture et la documentation détaillée réduisent la confusion potentielle pour les autres développeurs.

- Techniques de programmation : La mise en place de vérifications de cohérence des données internes pendant l'exécution peut permettre de détecter des anomalies et de les corriger ou d'en avertir l'utilisateur.

- Méthodologies de développement : L'adoption de méthodologies structurées aide à minimiser les risques de bugs.

- Support des langages de programmation : Certains langages offrent des fonctionnalités comme le traitement des exceptions, tandis que d'autres excluent délibérément des fonctions potentiellement sources de bugs.

- Tests : L'essai du logiciel dans diverses configurations, y compris extrêmes, et la couverture des fonctionnalités et portions de code sont essentiels.

- Méthodes formelles : L'utilisation de preuves mathématiques pour garantir le bon fonctionnement du logiciel, bien que complexe, offre un niveau de fiabilité élevé.

La recherche et la correction des bugs, ou débogage, constituent une partie intégrante et majeure de la programmation logicielle, un processus continu d'amélioration et de fiabilisation des systèmes informatiques.

tags: #resultat #course #bug #informatique